El virus de tipo troyano Emotet volvió a registrar actividad durante noviembre de 2018, en una nueva campaña masiva de spam que ya está generando alertas de ciberataques y afectaciones millonarias en varios países.

Los hackers detrás de los ataques a cargo de Emotet permanecieron con un perfil bajo desde la pasada oleada, sin embargo, desde el 5 de noviembre han reactivado su estrategia de ciberataques, y el continente americano es donde se reporta mayor actividad.

Según la telemetría de la organización especializada en ciberseguridad, ESET, Estados Unidos, Chile, Costa Rica, y otros países del orbe como Reino Unido, Turquía, y Sudáfrica, son los más afectados.

Conozca la mejor solución de ciberseguridad para enfrentar al troyano Emotet cliqueando aquí.

¿Cómo funciona el troyano Emotet?

Emotet es un troyano que apuesta por el error humano, y que tiene a las entidades bancarias como objetivo principal. Se le conoce por su distribución a través de campañas publicitarias, en que utiliza caretas para hacerse pasar por archivos adjuntos que en realidad son software malicioso.

Además, posee un alto nivel de sofisticación debido a su arquitectura modular y autopropagación. De modo que, al atacar, se utiliza como un downloader que desata su alto poder destructivo. Estos archivos maliciosos descargados se presentan en formato PDF y Word, como facturas, notificaciones de pago, estados de cuenta, o links a lo largo del cuerpo de un correo electrónico.

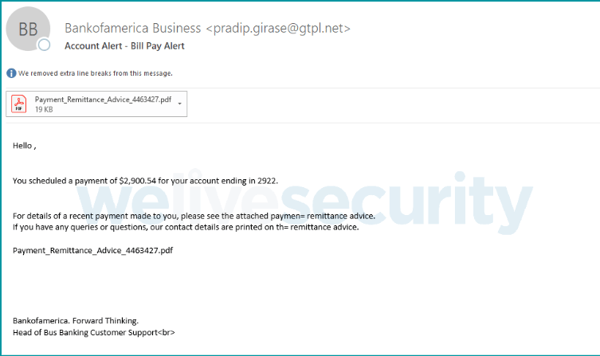

A continuación, puede observar dos ejemplos de archivos adjuntos infectados con el troyano Emotet que comparte WeLiveSecurity:

En este ejemplo, el archivo malicioso se presenta en formato PDF, y su técnica de propagación se da al emular un asunto de un pago programado. Claramente, quien lo reciba tendrá la necesidad de constatar a quién realizó un pago y por qué.

En el segundo ejemplo, se puede observar un archivo en formato .docx ejecutado en Word que disfraza la activación del troyano en el botón “Habilitar edición”, que es común al abrir documentos descargados de un correo.

Esta demostración confirma que uno de los grandes retos de la ciberseguridad es la educación de los usuarios en las diferentes empresas y organizaciones. Los hábitos de uso de los empleados se consideran amenazas internas, y son motivo de una buena parte de los ciberataques, y también, son objetivo de los métodos de los hacker para la propagación de sus virus.

Una vez activados los módulos del virus, inicia el ataque que puede terminar en:

- Robo de credenciales.

- Propagación en la red.

- Recopilación de información sensible.

- Reenvío de puertos.

Con tanto, ¿domina cuán protegida está su empresa ante las nuevas amenazas? Le invito a realizar este test gratuito para saberlo; luego, reciba algunas recomendaciones de nuestros expertos.

Métodos de prevención

- Contar con un sistema de ciberseguridad: una solución que prevenga y detecte amenazas garantiza un ambiente seguro para toda su información; también, en caso de un comportamiento malicioso, podrá localizar su origen y mantener fuera de riesgo sus datos.

- Actualizar aplicaciones: todos sus sistemas, dispositivos y aplicaciones se encuentran bajo constante administración de creadores y proveedores; esté seguro de mantenerlas al día para no abrir espacio a vulnerabilidades.

- Educar a los usuarios: quienes utilizan sus sistemas de información, y, de hecho, cualquier dispositivo, deben recibir la capacitación adecuada para no ser víctimas de un ciberataque; un usuario que no conozcan las técnicas de los atacantes es un propagador de virus en potencia.

La reciente actividad del troyano Emotet demuestra que la dinámica bajo la que funcionan los ciberataques se encuentra en constante movimiento y adaptación, prácticamente nunca se puede dar por erradicado un virus, malware, ransomware, o troyano como en este caso.

Seguramente, le interese conocer la mejor solución de ciberseguridad frente a Emotet y otras amenazas potentes. Cliquee el siguiente botón:

Proteja a su empresa de Emotet