Ciberseguridad es el armamento que disuelve los ataques dirigidos hacia la información confidencial y esencial de su empresa, pues los actos criminales no solo abordan los espacios físicos, también los entornos digitales.

La conectividad en las organizaciones y empresas ha creado nuevas formas de operar para los cibercriminales, quienes fortalecen constantemente sus sistemas para mantener vigentes sus dañinos modelos de negocio.

Está claro que la tecnología permanecerá en constante transformación, en un ciclo de actualizaciones, vigencias y caducidad; sin embargo, es erróneo asumir que con la instalación de herramientas de ciberseguridad no habrá más amenazas.

Las plataformas utilizadas por las empresas u organizaciones nunca estarán blindadas al cien por ciento. La clave de un plan de seguridad, además de contratar un software de seguridad competente, consiste en el monitoreo y la optimización constante.

Por esto, a continuación, le compartiremos consejos para

- Evitar ciberespionaje y sabotajes

- Asegurar la comunicación a través de correo electrónico

- Prevenir ataques en la web y reducir las vulnerabilidades en línea

- Reducir las vulnerabilidades y el impacto de ransomware en las finanzas de las empresas

- Evitar ciberataques en celulares, tablets o en la nube

Finalmente, le hablamos sobre un software que le protege ante todas las amenazas.

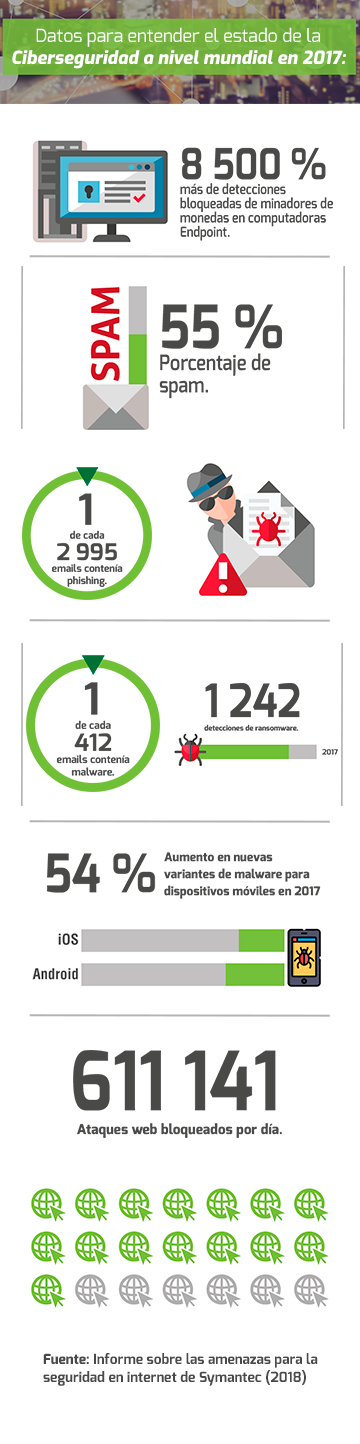

¿Por qué la ciberseguridad es más importante que nunca?

Entre 2016 y 2017, algunos de los ciberataques más notables a nivel mundial fueron el malware destructivo en plantas de energía en Ucrania; el robo de datos al Comité Nacional del Partido Demócrata en Estados Unidos; el ataque ransomware que exigió rescate en bitcóin a la ciudad de Atlanta; el ciberataque que causó pérdidas millonarias a los bancos mexicanos y el jaqueo que sufrió Facebook, por el cual se violó el acceso a información personal de 30 millones de usuarios.

En los últimos años, los hackers han demostrado niveles de ambición nunca vistos, desde las acciones para irrumpir en las elecciones de los Estados Unidos hasta el impacto en las finanzas y principales plataformas de negocios. Esto pone en desventaja la seguridad de las empresas y organizaciones; al demostrarse que las tácticas empleadas por los delincuentes cibernéticos son simples, pero influyentes a gran escala.

Algunos de los delitos cometidos por hackers causaron grandes impactos, ejemplos importantes son:

Algunos de los delitos cometidos por hackers causaron grandes impactos, ejemplos importantes son:

- El ataque dirigido por el grupo Banswift hacia el Banco Central de Bangladesh, al infiltrarse en la red interna y robar 81 millones de dólares.

- Secuestro por ransomware de la información de instituciones del gobierno de Costa Rica, incluyendo el Ministerio de Hacienda, Instituto Meteorológico Nacional y MICITT, a cambio de 10 millones de dólares.

- A propósito de esto, ¿conoce qué tan protegida está su empresa contra los ataques cibernéticos? Le invito a realizar este test gratuito para saberlo.

Prácticas de ciberseguridad a implementar en diferentes escenarios

La ciberseguridad requiere un nivel de planificación adecuado al sistema organizacional de la empresa; el personal dedicado a esta área debe estar altamente capacitado para interpretar las amenazas y así aplicar un esquema de infraestructura de calidad. Documente estos procesos para garantizar la continuidad de las prácticas en caso de rotación de personal.

Consejos para evitar ciberespionaje y sabotajes

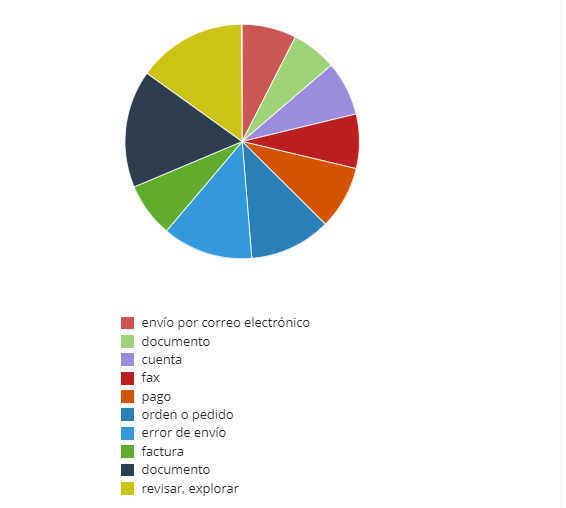

En los últimos años, las vulnerabilidades de ataques de Día Cero han disminuido, aunque en 2017 aumentaron levemente. Estas son fallas que no son descubiertas por los fabricantes de los software. Sin embargo, los hackers están recurriendo a herramientas que aparenten ser legítimas y creíbles, por lo que la ciberseguridad es una responsabilidad constante.

- Crear planes que apoyen a los mecanismos de defensa contra fallas en las tecnologías o métodos de protección, esto debe incluir el despliegue de firewalls actualizados, antivirus y sistemas de protección internos.

- Asegure las contraseñas, aquellas con mayores privilegios deberían tener al menos entre 8 y 10 caracteres (preferiblemente más largas); incluya una mezcla entre letras y números. Aconseje a los usuarios a no reutilizar las mismas contraseñas, jamás deben compartirse los accesos; recuerde eliminar aquellas credenciales y perfiles que ya no son usados.

- Implementar y hacer que se cumpla una política de ciberseguridad. Los datos confidenciales deben ser encriptados y no estar en tránsito a través de la nube. Asegúrese de que la información del cliente también esté cifrada. Esto es clave para evitar filtraciones desde lo interno de la empresa u organización.

Consejos para asegurar la comunicación a través de correo electrónico

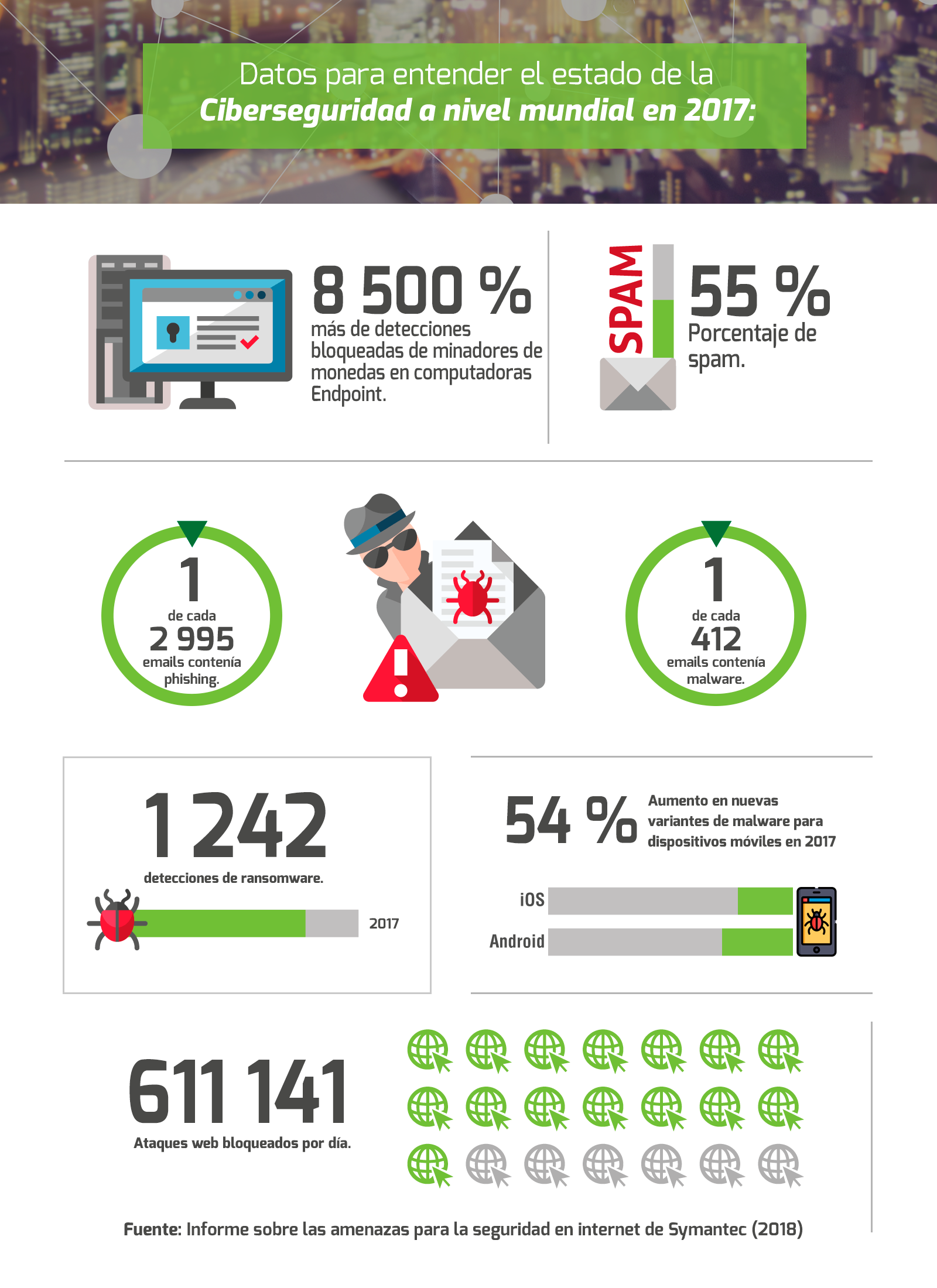

Una nueva modalidad de estafas a través de correo electrónico son las técnicas phishing aplicadas en fraudes BEC, los cuales consisten en simular que un alto cargo o gerente de empresa le envía solicitudes de transferencia al staff financiero interno o a las sucursales bancarias, así los cibercriminales pueden robar altas cifras de dinero con tácticas sencillas, pero perjudiciales.

Palabras usadas en las líneas de asunto de los mensajes de correo electrónico en campañas spam de malware

- Ponga mucha atención a aquellos correos electrónicos que contengan adjuntos de Microsoft Office si provienen de fuentes no confiables o correo electrónico sospechoso, si desconfía de su procedencia, borre el mensaje instantáneamente.

- Mantenga actualizados sus sistemas operativos y software. Estas actualizaciones de software incluyen parches de seguridad que corrigen vulnerabilidades o exposiciones ante hackers.

- Si va a compartir una URL a través de correo electrónico, cópiela directamente desde el navegador para asegurarse que no escriba una URL infectada con un nombre similar.

- Tenga cuidado con los plugins a ejecutar, el software utilizado para la administración del sitio web puede venir con vulnerabilidades. Desarrolle la tecnología necesaria para su plataforma.

- Implemente certificados SSL con validación extendida para verificar la protección y mostrar la dirección del navegador en verde (seguridad) a los usuarios de su sitio web.

- Realice revisiones a su sitio web para detectar intromisiones por malware.

Consejos para reducir las vulnerabilidades y el impacto de ransomware en las finanzas de las empresas

Consejos para reducir las vulnerabilidades y el impacto de ransomware en las finanzas de las empresas

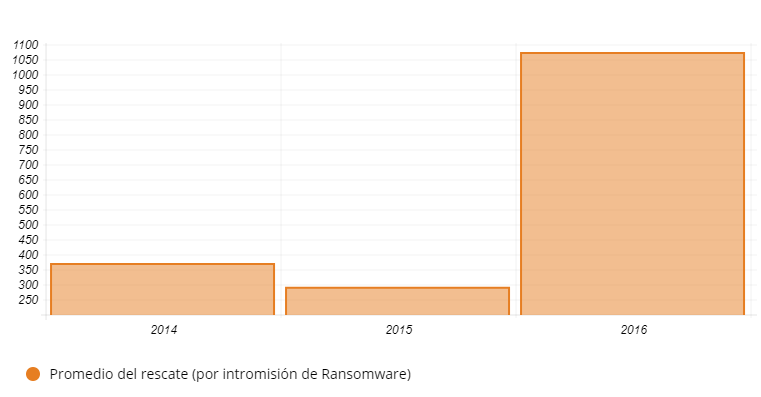

El ransomware continúa siendo una de las amenazas más peligrosas del crimen cibernético, aunque el promedio de los rescates bajó a USD 522. En la mayoría de los casos, las víctimas reciben un correo electrónico spam creado para aparentar ser una factura o recibo comercial. La frase común del adjunto es similar a la siguiente: “aquí están los detalles de su compra reciente”. Sin embargo, menos de la mitad de los usuarios que pagaron el rescate han recuperado sus archivos o accesos.

A la vez, las variantes de ransomware aumentaron en un 46 %. Esto, sumado a que muchos ciberdelincuentes están cambiando su enfoque hacia la minería de monedas para explotar los valores vigentes de las criptomonedas, evidencia que están buscando objetivos de mayor valor.

- Ponga cuidado con cualquier adjunto de Microsoft Office enviado como adjunto en los emails que le pide habilitar funciones extras para ver su contenido, a menos que venga de una fuente conocida y confiable.

- Realice copias de seguridad de los datos más importantes, esta es una de las formas más importante para combatir los ataques de ransomware; los hackers toman como rehén los archivos importantes y luego los cifran para que nadie más tenga acceso, sin embargo, con un respaldo, los documentos se restauran después del fin del ataque.

- No descargue aplicaciones de sitios desconocidos; instálelas de repositorios o tiendas confiables.

- Revise muy bien los permisos de acceso que soliciten las aplicaciones.

- Instale aplicaciones de seguridad móvil adecuada como Norton para proteger sus dispositivos.

- Asegúrese de que el servicio de la nube usado tiene un sistema de respaldo.

- Implemente un plan de seguridad interno para el uso de la nube.

Antes se pensaba que la ciberseguridad era asunto secundario, sin embargo, en los últimos años, los grupos de hackers han mostrado acciones ambiciosas no solo para robar tarjetas de crédito o información confidencial, también para robar millones de dólares en ataques únicos; además representan peligros para espiar estrategias comerciales internacionales o incluso influir en resultados electorales.

Un entorno seguro requiere un equipo humano capacitado y sobre todo inversión en tecnologías de alto rendimiento.

Conzultek Endpoint Protection: un software que le protegerá de todas las amenazas

Este software es desarrollado con la alta tecnología de Sophos, por lo que puede contrarrestar amenazas evasivas como ransomware, que se disfrazan de ejecutables, PDF y documentos de la suite de Microsoft.

De acuerdo con el informe de certificación AV-Test, Sophos protege en efectivamente contra los ataques que vienen de internet; en otras palabras, es infalible ante los malware, ransomware y ataques phishing.

Lea más sobre esta solución completa

de ciberseguridad